- Internetin historia

- Turvallisuus

- Palomuurit

- Kryptografia

- Tulevaisuuden näkymät

- Tietoturva aiheisia ohjelmia

- Yhteenveto

- Linkit

Jarkko Jaakkola

Timo Ralli

Jukka Tuominen

Palomuurit

Termi "palomuuri" on lähtöisin rakennustekniikan puolelta, jossa sillä

tarkoitetaan rakennetta, jolla pyritään estämään tulipalon leviäminen

alkamiskohdastaan. Tietotekniikan puolella palomuurin tehtävä on varsin

samankaltainen, eli sen avulla pyritään kontrolloimaan verkkojen välistä

liikennettä. Seuraavassa on esitelty palomuurilta vaadittavat

ominaisuudet:

- Kaikki liikenne kahden verkon välillä on ohjattava palomuurin läpi

- Läpi pääsee vain verkon ylläpidon määrittelemät kriteerit täyttävä liikenne

- Palomuuri itsessään on immuuni tunkeutumiselle

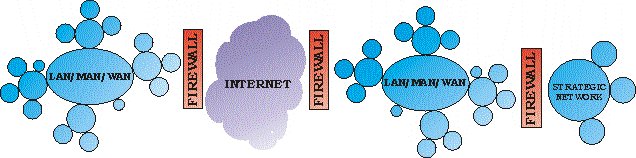

Palomuuri on ohjelmisto- ja järjestelmäkokonaisuus, jonka avulla voidaan

valvoa kahden verkon välistä liikennettä, kuten aikaisemmin jo mainittiin.

Tavallisimmin palomuuria käytetäänkin reitittimen avulla Internettiin

kytketyn yrityksen tai yhteisön verkon suojana. Järjestelmän perusidea

selviää ehkä parhaiten oheisesta kuvasta.

Kuva 1. Kuvassa on esitetty tyypillisen palomuurin rakenne.

Käytännössä palomuuri voidaan toteuttaa eri tavoin. Alan kirjallisuudessa

tyypit on lajiteltu hieman vaihtelevasti, mutta palomuurit voidaan jakaa

karkeasti kahteen päätyyppiin, pakettisuodattimiin (packet filtering) ja

sovellustason yhdyskäytäviin (application-level gateways). Ero näiden

tyyppien välillä tulee esiin tarkasteltaessa tasoja, joilla suodatus

tapahtuu.

Pakettisuodattimen toiminta perustuu laitteen ylläpidon kokoamaan

access-listaan, johon on määritelty sallitut lähettäjän ja vastaanottajan

IP-osoitteet, yhteyden tilat ja protokollat. Saapuvien pakettien tietoja

verrataan tähän listaan ja vaatimukset täyttävät paketit päästetään läpi ja

ohjataan eteenpäin. Suodattamiskriteereitä ovat esimerkiksi:

- Lähettäjän IP-osoite

- Vastaanottajan IP-osoite

- Paketin protokolla (TCP, UDP, ICMP)

- Lähettäjän TCP/UDP-portti

- Vastaanottajan TCP/UDP-portti

- ICMP-viestityyppi (Internet Control Message Protocol)

Pakettisuodatin-tyyppisellä palomuurilla on kuitenkin toteutustavasta aiheutuvia heikkouksia, jotka tarjoavat hakkereille mahdollisuuden murtautua muurin läpi. Heikkouksistaan huolimatta pakettisuodatin on kuitenkin tällä hetkellä käytetyin palomuuritekniikka, sillä se tarjoaa ylläpidolle laajat konfigurointimahdollisuudet ja on muita vaihtoehtoja edullisempi. Se on myös sovellustason yhdyskäytäviä nopeampi ratkaisu, sillä se tarkastelee saapuvia paketteja paljon rajoitetummin.

Sovellustason palomuureja kutsutaan usein proxy-palvelimiksi. Sovellustason yhdyskäytävä on palvelimella toimiva ohjelma, jonka läpi kaikki palvelimelle tuleva ja palvelimelta lähtevä liikenne ohjataan. Ohjelma tutkii jokaisen läpi kulkevan paketin sisällön. Pakettisuodattimeen verrattuna hyväksyttävien pakettien ominaisuudet voidaan määritellä paljon tarkemmin, esimerkkeinä mainittakoon käyttäjän autentikointi ja tiedon salausmahdollisuus. Jokaiselle sovellukselle on oma proxy, kuten FTP-proxy ja WWW-proxy. Järjestelmän turvallisuus perustuu juuri kaiken tiedon kulkemiseen proxyn kautta. Näin suora kommunikointi sisäisen ja ulkoisen verkon koneiden välillä on mahdotonta. Pakettien tarkka tutkiminen syö kuitenkin palvelimen tehoa ja sovellustason yhdyskäytävä onkin pakettisuodatinta hitaampi vaihtoehto. Järjestelmän hyviä puolia ovat ylläpidon ja konfiguroinnin helppous ja tietenkin turvallisuus.

Palomuurin konfigurointi voidaan jakaa neljään osaan, joista ensimmäinen on

verkkopolitiikka. Se jakaantuu vielä kahteen haaraan:

- Sallitaan kaikki palvelut, joita ei ole erikseen kielletty

- Kielletään kaikki palvelut, paitsi erikseen sallitut

Ensimmäinen vaihtoehto on huomattavasti vaikeampi toteuttaa ja samalla jälkimmäistä vaihtoehtoa turvattomampi. On paljon yksinkertaisempaa ja varmempaa sallia vain turvallisiksi tiedetyt palvelut ja kieltää kaikki muut. Jälkimmäinen ratkaisu onkin yleisesti käytössä korkeaa tietoturvan tasoa edellyttävissä verkoissa. Valitusta ratkaisuvaihtoehdosta riippumatta on tärkeää pitää silmällä verkon liikennettä. Tämä on mahdollista erityisten ohjelmien avulla, jotka kuuluvatkin kaikkien palomuuri-tyyppien ominaisuuksiin. Valvonta voi olla joko aktiivista tai passiivista, mutta joka tapauksessa sen tarkoituksena on havaita normaalin liikenteen seasta mahdolliset murtautumisyritykset, jolloin ylläpidon on helpompi aloittaa vastatoimet.

Tässä esiteltyjen palomuurityyppien lisäksi on olemassa muitakin vaihtoehtoja, lähinnä edellä esiteltyjen erilaisia yhdistelmiä ja muunnoksia. Palomuurin hankintaa harkittaessa kannattaakin käydä tarkasti läpi oman yrityksen tarpeet ja neuvotella sitten alan palveluja tarjoavien yritysten kanssa lopullisesta kokoonpanosta. Pelkkä palomuurin olemassaolo ei kuitenkaan riitä ylläpitämään yrityksen tietoturvaa, vaan järjestelmää on valvottava, hoidettava ja päivitettävä aktiivisesti, jotta se pystyisi vastaamaan jatkuvasti kehittyvän rikollisuuden haasteisiin.

Hakkerit ovat ihmisiä, jotka yrittävät

salakuunnella ja siepata tietoa laittomasti tietoliikennevirrasta. He

käyttävät usein menetelmiä nimeltä spoofing

(joka tarkoittaa TCP/IP pakettien väärentämistä) ja sniffing

(joka tarkoittaa pakettien kuuntelua).

Linkeistä saa asiasta lisätietoja.